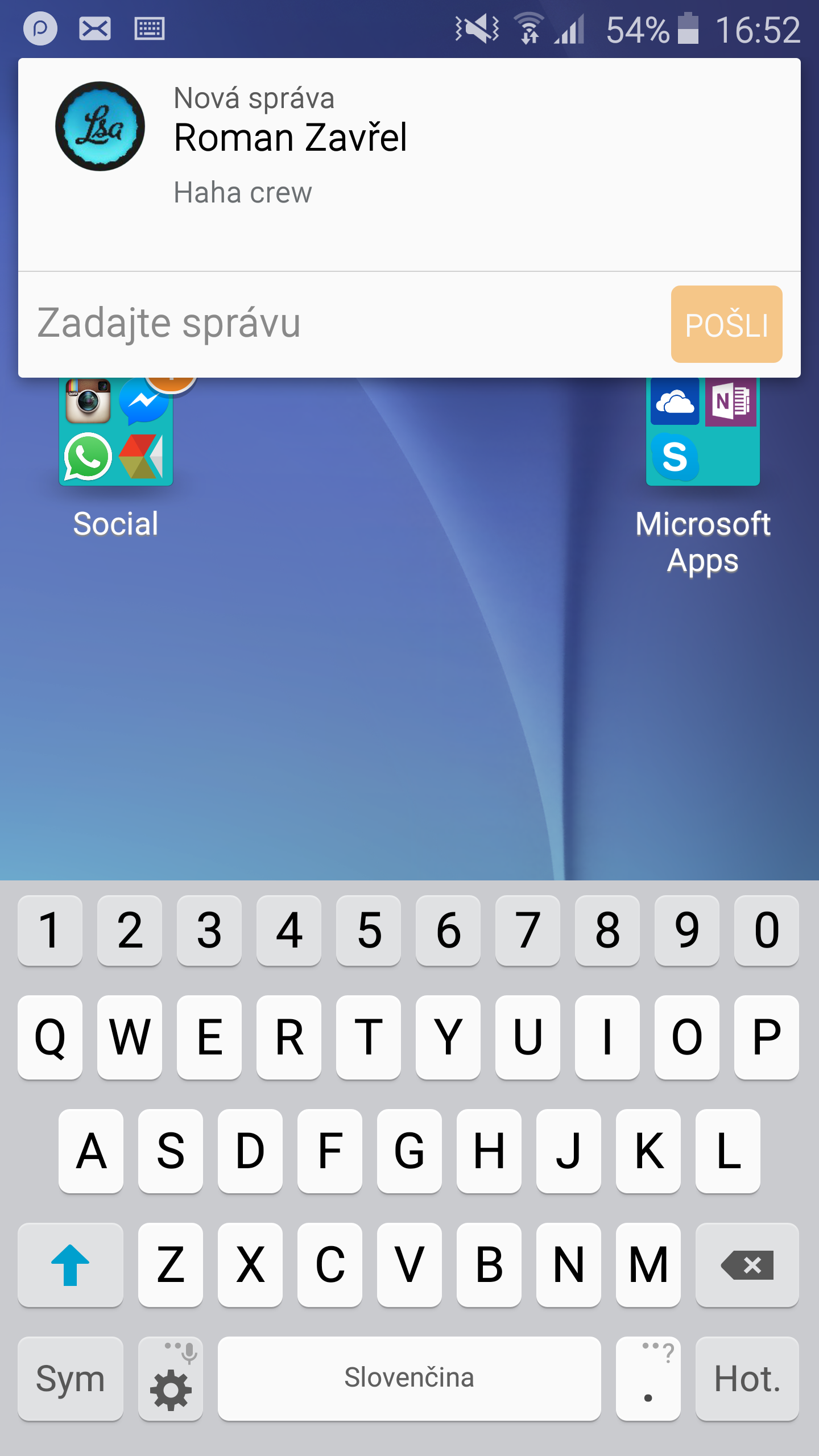

Un investigador de seguridade descubriu un erro de software no teclado predeterminado de Samsung que expuxo a máis de 600 millóns de teléfonos intelixentes a un posible risco de ser pirateado. Ryan Welton de NowSecure detallou a vulnerabilidade do teclado SwiftKey preinstalado en millóns de teléfonos Samsung. A busca de paquetes de idiomas en forma de actualizacións e a súa descarga non se realiza mediante unha conexión cifrada, senón que só se envía como texto simple.

Un investigador de seguridade descubriu un erro de software no teclado predeterminado de Samsung que expuxo a máis de 600 millóns de teléfonos intelixentes a un posible risco de ser pirateado. Ryan Welton de NowSecure detallou a vulnerabilidade do teclado SwiftKey preinstalado en millóns de teléfonos Samsung. A busca de paquetes de idiomas en forma de actualizacións e a súa descarga non se realiza mediante unha conexión cifrada, senón que só se envía como texto simple.

Así, Welton puido explotar esta vulnerabilidade creando un servidor proxy falsificado e enviando código malicioso a un dispositivo vulnerable xunto coa validación de datos que garantiu que o código malicioso permanecese no dispositivo. Unha vez que Welton obtivo acceso aos móbiles comprometidos, podería comezar inmediatamente a usar os dispositivos sen para que o usuario o coñeza. Se un atacante explotase a falla de seguridade, podería roubar datos confidenciais que inclúen mensaxes de texto, contactos, contrasinais ou inicios de sesión na conta bancaria. Sen esquecer que o erro tamén se podería explotar para rastrexar os usuarios.

Samsung xa comentou o mencionado problema o pasado novembro e afirmou que este erro solucionarase nos dispositivos con Androidom 4.2 ou posterior este marzo. De todos os xeitos, NowSecure di que a falla aínda existe, e Welton demostrouno no Cumio de Seguridade de Londres en teléfonos intelixentes. Galaxy S6 de Verizon e así chamou a atención de novo.

Andrew Hoog de NowSecure cre que o fallo pode ser explotado nalgúns dispositivos clave e relativamente recentes, como Galaxy Nota 3, Nota 4, Galaxy S3, S4, S5 e así por diante Galaxy Borde S6 e S6. Paga a pena pensalo, porque Welton di que aínda que un usuario non use un teclado Samsung, aínda existe o risco de que os datos confidenciais sexan utilizados indebidamente e rouben porque o teclado non se pode desinstalar.

Ata que Samsung emita unha solución oficial, Welton recomenda aos propietarios de teléfonos intelixentes Galaxy moito coidado ao usalos en redes WiFi abertas que non recoñecen para minimizar a posibilidade dun ataque. Un hacker potencial tería que estar na mesma rede que o usuario do teléfono intelixente para roubar os datos. O abuso remoto só sería posible apoderándose dun servidor DNS que conteña datos dun enrutador remoto, cousa que afortunadamente tampouco é doada.

Samsung non comentou a situación actual.

*Fonte: SamMobile